产品中心

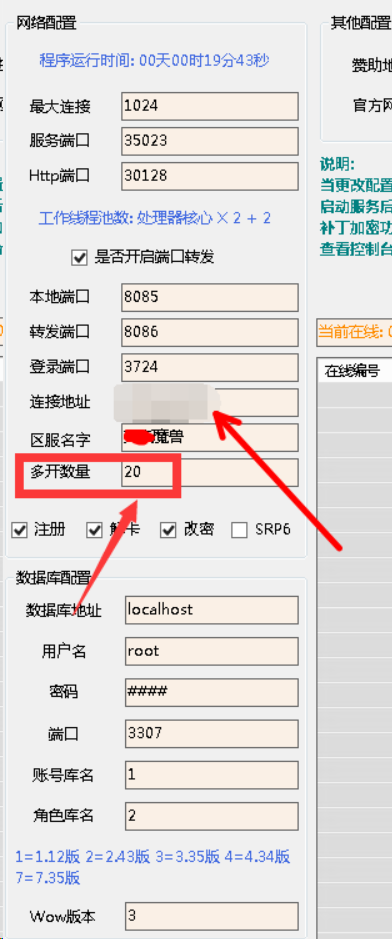

| 举例项 | 数值 | 说明 |

| 源机IP | 111.170.7.7 | 用户自备的源机 用于开启服务端的服务器 |

| 业务端口(通用) | 8085,3724,3433,7878 | 游戏端口,登录网关,RA服务端口,SOAP端口 |

| 其他端口 | 自定义 | 类似于其他服务的端口(例如LUA、登录器等) 【查找方法查看通用教程】 |

| 游戏盾实例 | vsv813djz | 购买实例后的ID |

| 游戏盾IP | 127.0.0.1 ~ 127.0.0.10 | 游戏盾后台实例分配的IP,自选其一(本次演示选择 127.0.0.1) |

| 客户端IP配置 | 客户端目录下 DatazhCN ealmlist.wtf | SET realmlist "127.0.0.1" |

| 服务端IP配置 | 服务器mysql(auth库->realmlist表) | address字段 修改为转发器IP "127.0.0.1" |

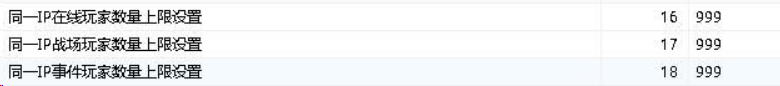

数据库限制取消

2、 购买或申请试用实例

3、 进入实例详情,选择进入转发规则

4、 添加TCP规则

| 本地IP | 本地端口 | 源机IP | 源机端口 | 获取真实IP | 说明 |

| 127.0.0.1 | 8085,3724,3433,7878 | 111.170.7.7 | 8085,3724,3433,7878 | 无 | 为简 |

| 1、 使用不同端口可以更好的隐蔽您的源服务器 (图方便的话可以不指定源机端口 不指定时自动转发到相同的端口) 2、 以上数据仅为举例,请自行替换为您的实机IP和端口。 3、 为了方便说明,本次演示所有用的本地端口和源机一致 | |||||

修改客户端/服务端配置

客户端IP配置 客户端目录下 DatazhCN

ealmlist.wtf SET realmlist "127.0.0.1"

服务端IP配置 服务器mysql(auth库->realmlist表) address字段 修改为转发器IP "127.0.0.1"

5、开启游戏进行测试,上盾成功!

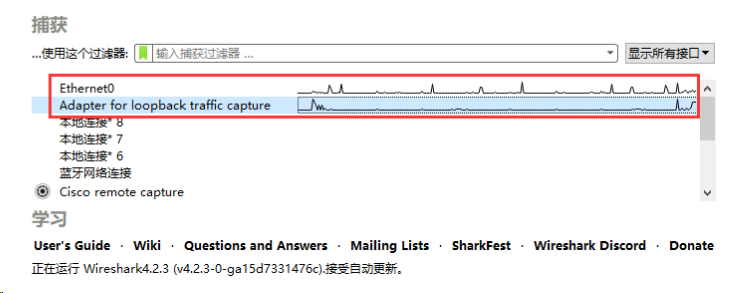

●使用抓包工具(Windows自带的资源监视器也可以 但还是推荐使用专业抓包软件 更准确的分析)

Wireshark:网络封包分析软件。网络封包分析软件的功能是截取网络封包,并尽可能显示出最为详细的网络封包资料。

下载地址:https://www.onlinedown.net/soft/971201.htm (华军的下载点,也可以网上自己找)

依赖软件:Npcap (官网下载地址:https://npcap.com/dist/npcap-1.79.exe )

●打开Wireshark 静置一会儿 显示网络传输的网络接口 (如图所示) 如果不确定哪个是对外连接的网络,可以多开Wireshark(分别双击进入抓包界面)

在【应用显示过滤器中】 输入 ip.dst == 111.170.7.7 or ip.src == 111.170.7.7 并且点击 【→】 表示的意思筛选出是 【出站IP或入站的IP为 111.170.7.7的所有封包(注意换成你的源站IP)】

● 在游戏中做任何事这边不会出现任何封包,说明源站IP完全隐藏!

如果发现有封包信息进来,则说明还有部分端口未保护,请检查客户端、服务端的相关设置(会直接显示发包的端口 一步到位)